Wireshark predstavlja najkorišteniji analizator protokola na svijetu. Koristeći ga, možete provjeriti sve što se događa unutar vaše mreže, otkloniti različite probleme, analizirati i filtrirati svoj mrežni promet pomoću raznih alata itd.

Ako želite saznati više o Wiresharku i kako filtrirati po portu, svakako nastavite čitati.

Što je točno filtriranje portova?

Filtriranje portova predstavlja način filtriranja paketa (poruka iz različitih mrežnih protokola) na temelju njihovog broja porta. Ovi brojevi portova se koriste za TCP i UDP protokole, najpoznatije protokole za prijenos. Filtriranje portova predstavlja oblik zaštite vašeg računala budući da filtriranjem portova možete dopustiti ili blokirati određene portove kako biste spriječili različite operacije unutar mreže.

Postoji dobro uspostavljen sustav portova koji se koriste za različite internetske usluge, kao što su prijenos datoteka, e-pošta, itd. Zapravo, postoji preko 65 000 različitih portova. Postoje u "dopuštenom" ili "zatvorenom" načinu. Neke aplikacije na internetu mogu otvoriti te portove, čineći vaše računalo izloženijim hakerima i virusima.

Koristeći Wireshark, možete filtrirati različite pakete na temelju njihovog broja porta. Zašto biste to htjeli učiniti? Jer na taj način možete filtrirati sve pakete koje ne želite u svom računalu iz različitih razloga.

Koje su važne luke?

Postoji 65.535 luka. Mogu se podijeliti u tri različite kategorije: portovi od 0 – 1023 su dobro poznati portovi, a dodijeljeni su zajedničkim uslugama i protokolima. Zatim, od 1024 do 49151 su registrirani portovi - ICANN ih dodjeljuje određenoj usluzi. A javne luke su luke od 49152-65535, može ih koristiti bilo koja usluga. Za različite protokole koriste se različiti portovi.

Ako želite saznati više o najčešćim, pogledajte sljedeći popis:

| Broj porta | Naziv usluge | Protokol |

| 20, 21 | Protokol za prijenos datoteka – FTP | TCP |

| 22 | Sigurna ljuska – SSH | TCP i UDP |

| 23 | Telnet | TCP |

| 25 | Jednostavan protokol za prijenos pošte | TCP |

| 53 | Sustav naziva domene – DNS | TCP i UDP |

| 67/68 | Protokol za dinamičku konfiguraciju hosta – DHCP | UDP |

| 80 | Protokol za prijenos hiperteksta – HTTP | TCP |

| 110 | Protokol pošte – POP3 | TCP |

| 123 | Mrežni protokol vremena – NTP | UDP |

| 143 | Internetski protokol za pristup porukama (IMAP4) | TCP i UDP |

| 161/162 | Jednostavan protokol za upravljanje mrežom – SNMP | TCP i UDP |

| 443 | HTTP sa slojem sigurnih utičnica – HTTPS (HTTP preko SSL/TLS) | TCP |

Analiza u Wiresharku

Proces analize u Wiresharku predstavlja praćenje različitih protokola i podataka unutar mreže.

Prije nego što počnemo s postupkom analize, provjerite jeste li znali vrstu prometa koji želite analizirati i razne vrste uređaja koji emitiraju promet:

- Imate li podržan promiskuitetni način rada? Ako to učinite, to će vašem uređaju omogućiti prikupljanje paketa koji izvorno nisu namijenjeni vašem uređaju.

- Koje uređaje imate unutar svoje mreže? Važno je imati na umu da će različite vrste uređaja prenositi različite pakete.

- Koju vrstu prometa želite analizirati? Vrsta prometa ovisit će o uređajima unutar vaše mreže.

Poznavanje korištenja različitih filtara iznimno je važno za hvatanje predviđenih paketa. Ovi se filteri koriste prije procesa hvatanja paketa. Kako oni rade? Postavljanjem određenog filtra odmah uklanjate promet koji ne zadovoljava zadane kriterije.

Unutar Wiresharka, sintaksa nazvana Berkley Packet Filter (BPF) sintaksa se koristi za stvaranje različitih filtara za snimanje. Budući da je ovo sintaksa koja se najčešće koristi u analizi paketa, važno je razumjeti kako ona funkcionira.

Sintaksa Berkley Packet Filter hvata filtre na temelju različitih izraza filtriranja. Ti se izrazi sastoje od jednog ili više primitiva, a primitivi se sastoje od identifikatora (vrijednosti ili imena koje pokušavate pronaći unutar različitih paketa), nakon čega slijedi jedan ili više kvalifikatora.

Kvalifikacije se mogu podijeliti u tri različite vrste:

- Vrsta – ovim kvalifikatorima određujete kakvu vrstu stvari identifikator predstavlja. Kvalifikatori tipa uključuju port, mrežu i host.

- Dir (smjer) – ovi se kvalifikatori koriste za određivanje smjera prijenosa. Na taj način "src" označava izvor, a "dst" odredište.

- Proto (protokol) – s kvalifikatorima protokola možete odrediti određeni protokol koji želite snimiti.

Možete koristiti kombinaciju različitih kvalifikatora kako biste filtrirali svoje pretraživanje. Također, možete koristiti operatore: na primjer, možete koristiti operator konkatenacije (&/and), operator negacije (!/not), itd.

Evo nekoliko primjera filtara za snimanje koje možete koristiti u Wiresharku:

| Filtri | Opis |

| domaćin 192.168.1.2 | Sav promet povezan s 192.168.1.2 |

| tcp port 22 | Sav promet povezan s portom 22 |

| src 192.168.1.2 | Sav promet koji potječe od 192.168.1.2 |

Moguće je kreirati filtre za hvatanje u poljima zaglavlja protokola. Sintaksa izgleda ovako: proto[offset:size(optional)]=value. Ovdje proto predstavlja protokol koji želite filtrirati, offset predstavlja položaj vrijednosti u zaglavlju paketa, veličina predstavlja duljinu podataka, a vrijednost je podatak koji tražite.

Prikaži filtere u Wiresharku

Za razliku od filtara za snimanje, filteri za prikaz ne odbacuju pakete, oni ih jednostavno skrivaju tijekom gledanja. Ovo je dobra opcija jer nakon što odbacite pakete, nećete ih moći oporaviti.

Filtri zaslona koriste se za provjeru prisutnosti određenog protokola. Na primjer, ako želite prikazati pakete koji sadrže određeni protokol, možete upisati naziv protokola u Wiresharkovu alatnu traku "Display filter".

Druge opcije

Postoje razne druge opcije koje možete koristiti za analizu paketa u Wiresharku, ovisno o vašim potrebama.

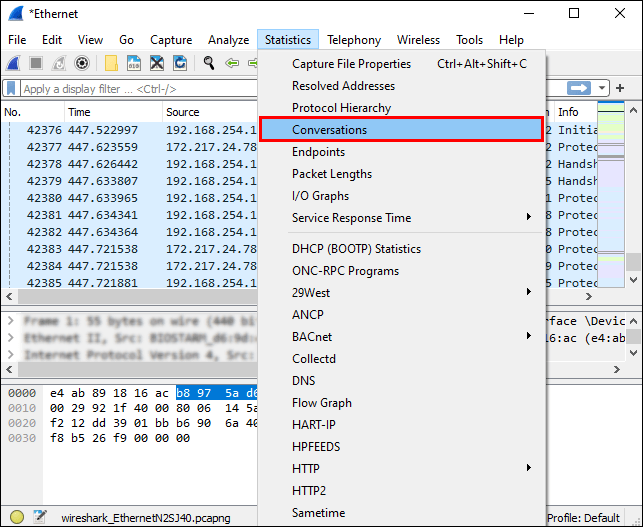

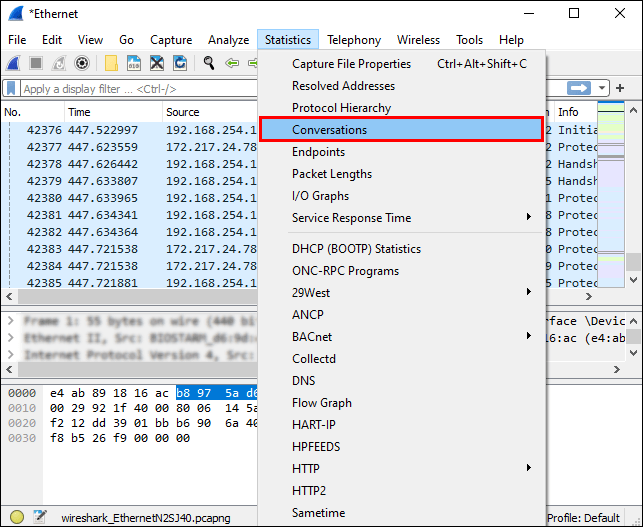

- U prozoru "Statistika" u Wiresharku možete pronaći različite osnovne alate koje možete koristiti za analizu paketa. Na primjer, možete koristiti alat "Razgovori" za analizu prometa između dvije različite IP adrese.

- U prozoru "Informacije stručnjaka" možete analizirati anomalije ili neuobičajeno ponašanje unutar svoje mreže.

Filtriranje prema portu u Wiresharku

Filtriranje prema portu u Wiresharku jednostavno je zahvaljujući traci filtra koja vam omogućuje primjenu filtra za prikaz.

Na primjer, ako želite filtrirati priključak 80, upišite ovo u traku filtra: “tcp.port == 80.” Ono što također možete učiniti je upisati "ekv” umjesto “==”, budući da se “eq” odnosi na “jednako”.

Također možete filtrirati više portova odjednom. The || u ovom slučaju se koriste znakovi.

Na primjer, ako želite filtrirati portove 80 i 443, upišite ovo u traku filtra: "tcp.port == 80 || tcp.port == 443", ili "tcp.port eq 80 || tcp.port eq 443.”

Dodatna često postavljana pitanja

Kako mogu filtrirati Wireshark prema IP adresi i portu?

Postoji nekoliko načina na koje možete filtrirati Wireshark prema IP adresi:

1. Ako ste zainteresirani za paket s određenom IP adresom, upišite ovo u traku filtera: "ip.adr == x.x.x.x.”

2. Ako ste zainteresirani za pakete koji dolaze s određene IP adrese, upišite ovo u traku filtera: "ip.src == x.x.x.x.”

3. Ako ste zainteresirani za pakete koji idu na određenu IP adresu, upišite ovo u traku filtera: "ip.dst == x.x.x.x.”

Ako želite primijeniti dva filtra, kao što su IP adresa i broj porta, pogledajte sljedeći primjer: "ip.adr == 192.168.1.199.&&tcp.port eq 443.” Budući da “&&” predstavlja simbole za “i”, pisanjem ovoga možete filtrirati pretragu prema IP adresi (192.168.1.199) i prema broju porta (tcp.port eq 443).

Kako Wireshark hvata promet luke?

Wireshark hvata sav mrežni promet dok se dogodi. Zabilježit će sav promet luka i pokazati vam sve brojeve portova u određenim vezama.

Ako želite započeti snimanje, slijedite ove korake:

1. Otvorite "Wireshark".

2. Dodirnite "Snimi".

3. Odaberite "Sučelja".

4. Dodirnite "Start".

Ako se želite usredotočiti na određeni broj porta, možete koristiti traku filtra.

Kada želite zaustaviti snimanje, pritisnite ‘’Ctrl + E.’’

Što je filtar snimanja za DHCP opciju?

Opcija Dynamic Host Configuration Protocol (DHCP) predstavlja neku vrstu protokola za upravljanje mrežom. Koristi se za automatsko dodjeljivanje IP adresa uređajima koji su spojeni na mrežu. Korištenjem DHCP opcije ne morate ručno konfigurirati različite uređaje.

Ako želite vidjeti samo DHCP pakete u Wiresharku, upišite "bootp" u traku filtera. Zašto bootp? Zato što predstavlja stariju verziju DHCP-a, a oba koriste iste brojeve portova - 67 i 68.

Zašto bih trebao koristiti Wireshark?

Korištenje Wiresharka ima brojne prednosti, od kojih su neke:

1. Besplatno je - možete analizirati svoj mrežni promet potpuno besplatno!

2. Može se koristiti za različite platforme – možete koristiti Wireshark na Windows, Linux, Mac, Solaris, itd.

3. Detaljno je - Wireshark nudi duboku analizu brojnih protokola.

4. Nudi podatke uživo – ti se podaci mogu prikupiti iz različitih izvora kao što su Ethernet, Token Ring, FDDI, Bluetooth, USB, itd.

5. Široko se koristi - Wireshark je najpopularniji analizator mrežnih protokola.

Wireshark ne grize!

Sada ste naučili više o Wiresharku, njegovim sposobnostima i opcijama filtriranja. Ako želite biti sigurni da možete otkloniti i identificirati bilo koju vrstu problema s mrežom ili pregledati podatke koji ulaze i izlaze iz vaše mreže, te tako održavate sigurnost, svakako isprobajte Wireshark.

Jeste li ikada koristili Wireshark? Recite nam o tome u odjeljku za komentare u nastavku.